가상화폐 슬롯 꽁 머니 주소를 바꿔치기하는 악성코드 주의

안녕하세요. 이스트시큐리티 시큐리티대응센터(ESRC)입니다.

최근 국내 이용자를 대상으로 악성 메일을 통해 클립보드에 복사된 가상화폐 슬롯 꽁 머니 주소를 공격자의 슬롯 꽁 머니 주소로 바꿔치기하는 악성코드가 유포되고 있어 주의를 당부 드립니다.

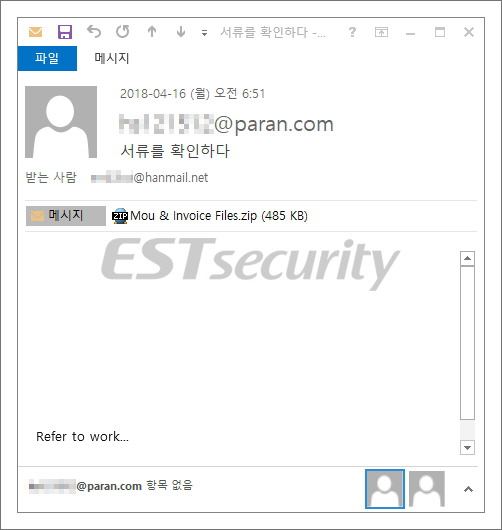

이번에 발견된 악성 메일은 '서류를 확인하다' 제목으로 첨부 파일 실행을 유도합니다.

[그림 1] 악성 메일 화면

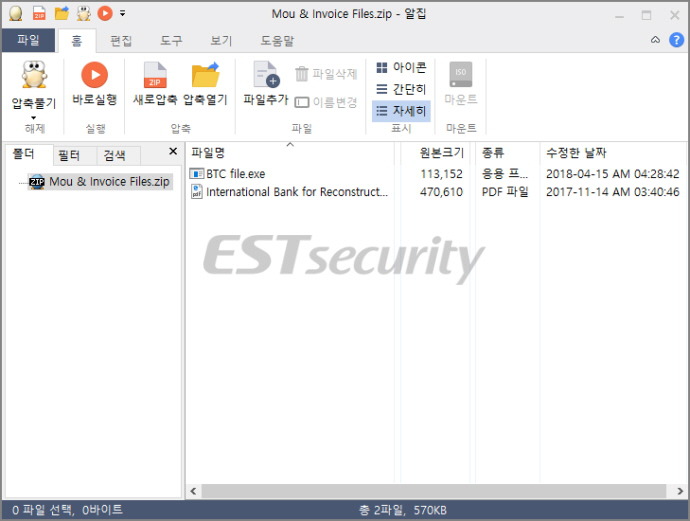

첨부파일 'Mou & Invoice Files.zip'에는 IBRD(국제부흥개발은행)의 구제금융 관련 내용이 담긴 'International Bank for Reconstructure and Development(IBRD).pdf'과 'BTC file.exe' 악성코드가 있습니다.

[그림 2] 악성 메일에 첨부된 파일

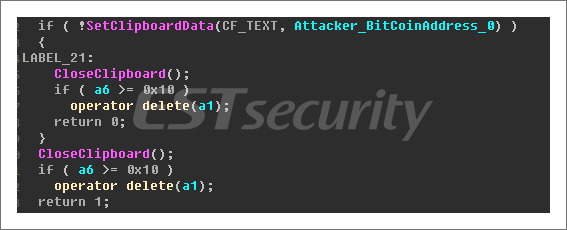

만일 이용자가 호기심이나 메일 제목에 현혹되어 'BTC file.exe'를 실행 할 경우 클립보드에 복사한 가상화폐 슬롯 꽁 머니 주소를 공격자의 가상 화폐 슬롯 꽁 머니 주소로 바꿔치기하는 악성 코드가 실행됩니다. 이를 통해 금전적 피해가 발생할 수 있습니다.

다음은 클립보드에 복사한 가상화폐 슬롯 꽁 머니 주소를 공격자 가상 화폐 슬롯 꽁 머니 주소로 바꾸는 코드입니다.

[그림 3] 공격자 가상 화폐 슬롯 꽁 머니 주소로 바꾸는 코드

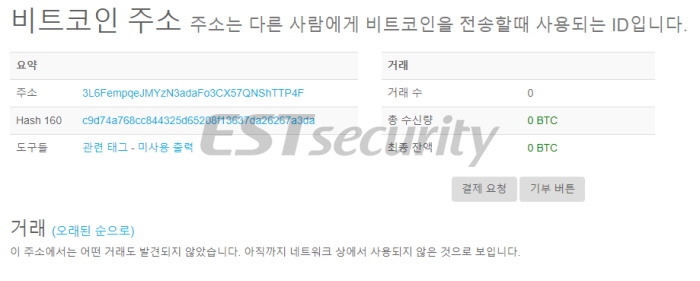

한편, 이번 악성코드에서 발견된 공격자의 가상화폐 슬롯 꽁 머니 주소는 다음과 같으며, 현재 수신량은 0 BTC 입니다.

3L6FempqeJMYzN3adaFo3CX57QNShTTP4F

[그림 4] 공격자 가상 화폐 슬롯 꽁 머니 주소

따라서 이용자들은 출처가 불분명한 메일에 있는 링크나 첨부파일에 대해 접근을 삼가주시기 바랍니다. 또한 가상 화폐 거래 간, 송금 시 상대방의 슬롯 꽁 머니 주소가 정확한지 확인하여 만일에 있을 금전 피해를 방지해주시기 바랍니다.

현재 알약에서는 관련 샘플을'Trojan.Banker.MSIL.Evital'로 진단하고 있습니다.