ISO 첨부슬롯 꽁 머니 통해 유포되고 있는 범블비(Bumblebee) 악성코드 주의!

ISO 첨부슬롯 꽁 머니 통해 범블비(Bumblebee) 악성코드가 국내에 유포중에 있어 사용자들의 주의가 필요합니다.

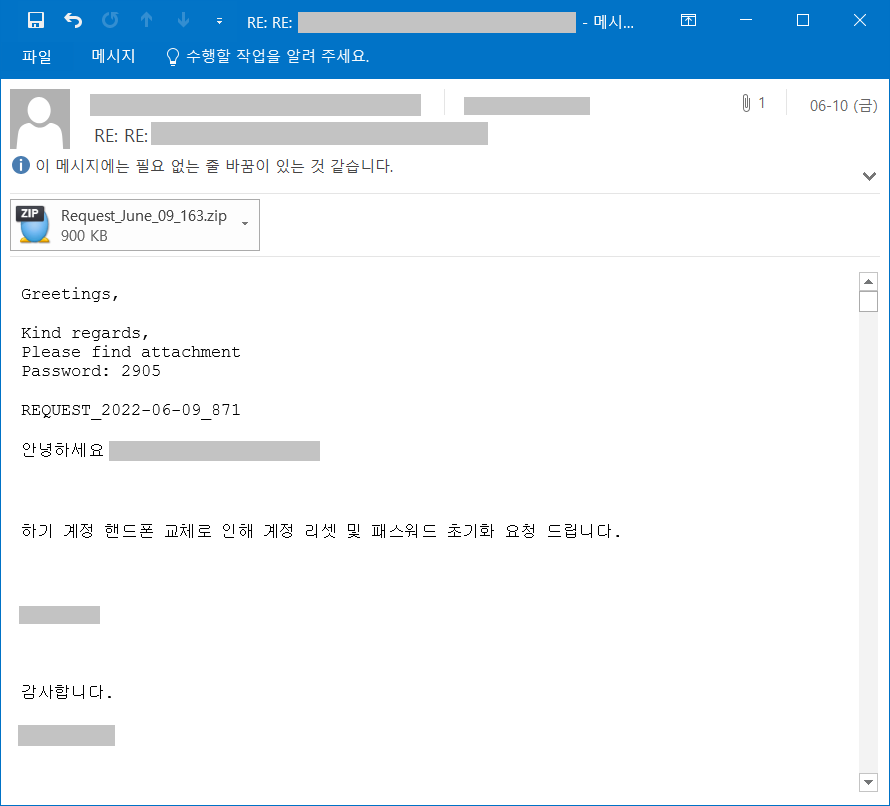

[그림 1] 정상 이메일을 위장하여 범블비 악성코드를 유포하는 피싱 메일

이번 공격은 휴대폰 교체를 이유로 계정 리셋 및 패스워드 초기화를 요청하는 악성메일을 통해 시도 되었으며, 악성메일에는 첨부슬롯 꽁 머니이 포함되어 있습니다.

주목할만한 점은, 기존에 이메일을 주고 받았었던 관련자의 계정을 사용하여 기존에 주고받았던 정상 이메일에 회신 형식으로 발송했다는 점입니다. 이러한 방식을 통하여 좀 더 효과적으로 수신자를 속여 첨부슬롯 꽁 머니 실행하도록 유도합니다.

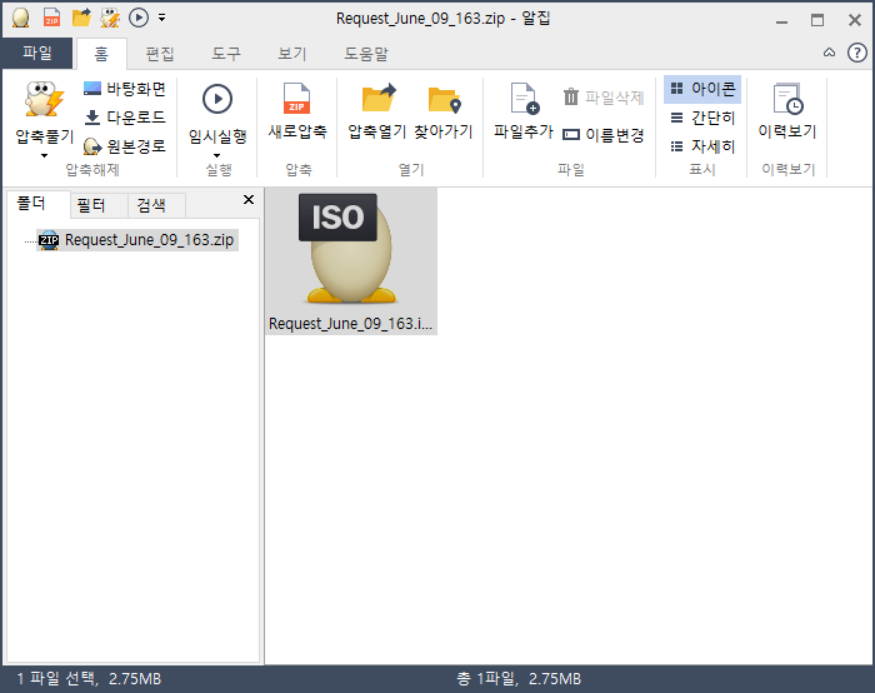

첨부슬롯 꽁 머니은비밀번호가걸려있으며,비밀번호는이메일본문내포함되어있습니다.첨부슬롯 꽁 머니내에는iso슬롯 꽁 머니이포함되어있습니다.

[그림 2] 피싱 메일 내 첨부슬롯 꽁 머니

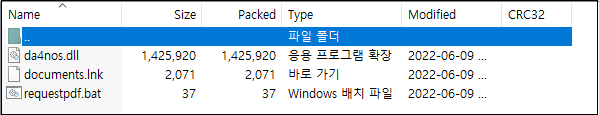

[그림 3] iso 슬롯 꽁 머니 내 포함되어 있는 악성슬롯 꽁 머니들

[그림 4] documents.lnk 슬롯 꽁 머니

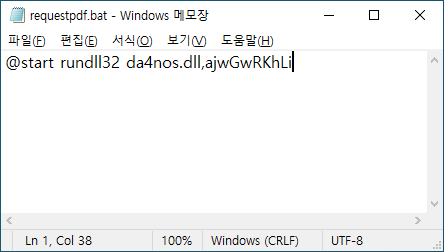

[그림 5] requestpdf.bat 슬롯 꽁 머니

iso 파일 내에는 dll 파일, lnk 파일 및 bat 파일이 포함되어 있습니다. lnk 슬롯 꽁 머니 실행하면 지정된 명령어 %windir%\system32\cmd.exe /c start requestpdf.bat를 통해 .bat 파일이 실행되며, requestpdf.bat 파일이 실행되면 da4nos.dll 슬롯 꽁 머니 실행되며 범블비 악성코드가 실행됩니다.

범블비 악성코드가 실행되면 C&C 서버에 접속하여 추가로 악성코드를 내려받습니다.

범블비 악성코드는 2022년 3월 등장한 악성코드로, 지속적으로 개발단계에 있는 것으로 추정됩니다.

▶ 참고 :

범블비를 유포하는 피싱 메일의 경우, 이메일을 주고받은적이 있는 사용자의 계정과 기존 이메일에 답장 형식으로 발송하기 때문에 사용자들이 쉽게 속을 수 있습니다.

사용자 여러분들께서는 이메일 내 첨부슬롯 꽁 머니 실행 시 주의를 기울이시기 바라며, 기존에 이메일을 주고받은적이 있는 사용자라고 하더라도 한번 더 확인하는 습관을 기르셔야 하겠습니다.

현재 알약에서는 해당 악성코드에 대하여Trojan.Agent.Bumblebee, Trojan.Agent.LNK.Gen로 탐지중에 있습니다.